Post 2 em 1: Humyo e Secunia PSI

junho 26, 2008

Como faz um tempo que não posto aqui resolvi ser mais prático e postar duas notícias de uma só vez.

A primeira é um novo serviço de storage online, onde você tem 30GB (!!!) de espaço para salvar suas coisas, sendo que desses 30GB, 25GB devem ser fotos, videos e outros… talvez uma medida que pensaram para conter os espertinhos de usar indevidamente o espaço de armazenamento.

O site do serviço é http://www.humyo.com. Basta se registrar e começar a usar! O site é feito todo em java/jsp, muito prático e bonito além de tudo.

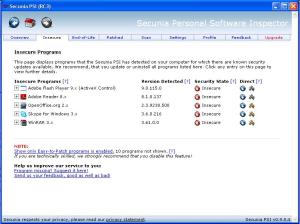

A segunda dica foi retirada do site TechRepublic.com da seção de blogs sobre “IT Security”. A Secunia.com criou uma ferramenta para facilitar a verificação de atualizações dos programas instalados em seu computador. Ele faz uma auditoria geral e lhe informa quais programas são inseguros, ou estão no “fim da vida”.

São apresentados os programas considerados inseguros, e em cada um deles você pode escolher uma ação a ser tomada.

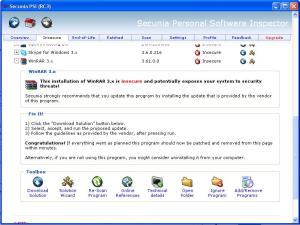

Você pode baixar o arquivo manualmente, ou deixar que o PSI faça o download para você.

Pense num Portaudit para Windows…. claro que o S.O. não tem comparação, rsrs.

Retirado de: http://blogs.techrepublic.com.com/security/?p=478

Conheça o GRIS: Grupo de Resposta a Incidentes de Segurança

abril 24, 2008

O GRIS, aka Grupo de Resposta a Incidentes de Segurança, trabalha com o intuito de relatar incidentes de segurança, bem como divulgar notícias, vulnerabilidades, tutoriais.

Todas suas novidades podem ser vistas na revista digital que lançam todo mês, com conteúdo atualizado.

Citando o site deles mesmos:

Todo o site é bem fácil de navegar com um conteúdo muito bom para quem trabalha na área de Segurança em T.I.

RNP mantém base de dados de emails fraudulentos

abril 2, 2008

A RNP (Rede Nacional de Ensino e Pesquisa) começou em 2008 a manter uma base de dados constantemente atualizada sobre os emails fraudulentos que são enviados diariamente pela internet, para que as pessoas saibam como identificar essas fontes maliciosas e evitar cair em golpes.

Segundo o CAIS, o usuário pode reportar emails falsos para os seguintes emails:

* links maliciosos: artefatos@cais.rnp.br

* páginas falsas de instituições: phishing@cais.rnp.br

Acesse AQUI o site da RNP.

“Casa Branca perdeu cerca de 1 milhão de e-mails, revela estudo”

Existe sempre alguem com problemas maiores que você!

Gostaria só de saber os softwares/hardwares que eles usam lá….

Atualizando seu Ports e mantendo seu FreeBSD seguro!

fevereiro 19, 2008

Talvez essa seja a questão mais importante hoje em dia na vida de um adm. de sistemas: Manter seus dados seguros!

E nada melhor que isso do que manter sempre seu sistema atualizado e livre de bugs, exploits e vulnerabilidades.

O sistema Ports do FreeBSD é tão prático quanto o famoso apt-get. Então de forma simples, vamos lá!

Você pode tanto deletar, quanto mover para outro lugar seu ports atual:

$ mv /usr/ports /usr/ports.orig

ou

$ rm -rf /usr/ports

Feito isso, precisamos baixar a nova árvore de diretórios. Acho que a maneira mais prática de fazer isso é rodando o Portsnap:

$ whereis portsnap

/usr/ports/ports-mgmt/portsnap

$ cd /usr/ports/ports-mgmt/portsnap

$ make install clean

$portsnap fetch extract

Ele irá baixar a árvore de diretórios mais atual do ports. Após isso vamos reconstruir o index:

$ portsdb -Uu

$ pkgdb -aF

Você pode também instalar o Portaudit para verificar os pacotes falhos no seu sistema, e em seguida o Portupgrade que é outra mão na roda para atualizar seus pacotes.

$ whereis /usr/ports/ports-mgmt/portaudit

$ cd /usr/ports/ports-mgmt/portaudit

$ make install clean

$ portaudit -Fda

O comando acima irá mostrar os pacotes que possuem algum tipo de vulnerabilidade registrada no banco do portaudit.

$ whereis portupgrade

/usr/ports/ports-mgmt/portupgrade

$ cd /usr/ports/ports-mgmt/portupgrade

$ make install clean

Para atualizar TODOS os ports instalados na sua máquina, utilize:

$ portupgrade -arR

Para ver quais ports precisam ser atualizados, utilize:

$ portversion -v

Nunca se esquecendo de que as man pages são suas melhores amigas! Pesquise antes de sair gritando por ajuda! Com certeza você irá encontrar algo pela net!

Google divulga algumas estatísticas de sua pesquisa sobre segurança na Web

fevereiro 15, 2008

Segundo o Google Online Security Blog, o blog sobre segurança da Google, faz pouco mais de um ano e meio que começaram uma pesquisa pela “rede mundial de computadores” (segundo a Globo) sobre sites maliciosos, que infectam os visitantes por um método que eles chamam de “drive-by download” – seria algo como você passar pelo site e fazer o download automaticamente do malware.

De acordo com os dados divulgados pelo Google, em um documento que pode ser baixado através do site deles, foram investigados bilhões de sites nesse período de tempo, e foi descoberto mais de 180 mil sites que faziam esse tipo de infecção no computador da pessoa. Foi pesquisado também não só esse tipo de site, mas também como os usuários estão expostos a esse perigo e como ele está sendo distribuído.

Talvez o fator que mais implica nessa questão de segurança, seja o mal hábito do usuário, aquela pessoa que não está acostumada a pensar antes de agir. É muito fácil identificar sites maliciosos (mas claro que tudo tem uma exceção), e mais fácil ainda se prevenir. Existem alguns complementos para o Firefox que ajudam a identificar esses site, colocando avisos nos links lhe dizendo se é seguro ou não.

Sites maliciosos como esses milhares encontrados pelo Google nada poderão fazer se o usuário estiver bem prevenido. Uma pessoa precavida sabe muito bem que a Polícia Federal não irá lhe mandar emails para avisar que você está sob inquérito policial (duh). E principalmente, ela NÃO IRÁ PEDIR PRA VOCÊ CLICAR EM NADA!

O jeito é cada monitorar suas ações e tomar muito cuidado com os cantos da internet, pois ao mesmo tempo que melhoram a segurança de um site hoje, amanha algum infeliz já conseguiu revertê-la. Nesse mundo da segurança digital, NADA é 100% seguro!

“SQL Injection vulnerability” encontrada no Cacti

novembro 21, 2007

Foi encontrado um exploit capaz de executar um “SQL Injection” no programa de monitoramento Cacti. Para quem usa (principalmente aberto pela rede, que permite a outros usuários conectar no banco) é recomendável atualizar suas versões para a mais recente 0.8.7a.

O site do Cacti é www.cacti.net.

(Fonte: Heise-Security)

Segurança para o apache2: instalando o mod_security

novembro 12, 2007

Ultimamente estive pesquisando e estudando esse módulo para o apache aqui onde trabalho como mais uma ferramenta de segurança para servidores.

Como nenhum servidor é 100% seguro, soluções de segurança são sempre bem vindas. Então explicarei aqui de forma simples e fácil como instalar o mod_security para apache2 (estou usando apache 2.2.4 + php 4.4.6 em uma máquina rodando freebsd 6.2).

Bibliotecas necessárias

Nessa instalação utilizei o FreeBSD, portanto para instalar as bibliotecas que precisei, utilizei o ports atualizado. As bibliotecas são

-> libxml2 (/usr/ports/textproc/libxml2)

-> pcre (/usr/ports/devel/pcre)

Instalando Apache

Faça o download do fonte clicando AQUI.

Descompacte o arquivo com o comando:

# tar -zxvf httpd-2.2.4.tar.gz

A seguir para sua compilação e instalação, siga os passos:

#./configure –prefix=/diretorio/de/escolha/httpd-2.2.4 –enable-so –enable-unique-id –enable-pcre=/usr/local

#make clean

#make

#make install

Instalando o PHP 4.4.6

A instalação do php pode ser um pouco mais trabalhosa dependo do que você planeja fazer. Nos servidores que utilizam o php aqui onde trabalho, por exemplo, a linha do configure inclui muuuuitos parâmetros; mas isso é opcional, pois depende do que você planeja rodar no seu site. Faremos aqui uma compilação básica. Fica a gosto da administrador incluir (ou retirar) quaisquer parâmetros.

Faça o download do fonte clicando AQUI.

E a seguir descompacte-o com o mesmo comando:

#tar -zxvf php-4.4.6.tar.gz

A seguir, os parâmetros de instalação:

#./configure –prefix=/diretorio/de/escolha/php-4.4.6 –with-config-file-path=/diretorio/de/escolha/php-4.4.6/lib –with-apxs2=/instalacao/do/apache/bin/apxs –with-dom=/usr

#make clean

#make

#make install

E pronto! Seu servidor básico está instalado! Agora vem a parte do mod_security

Após ler e percorrer vários tutoriais, resolvi criar este para sanar de vez as dúvidas… pois o que canso de encontrar por ai, são réplicas de tutoriais de outras pessoas.. que as vezes estes ditos “autores” não mudam nem uma vírgula sequer.

Pois bem, para a instalação do mod_security faça o seguinte:

Baixe o fonte no SITE dos criadores do mod_security. Ele aponta para um outro site da Breach Security Network que pedirá um cadastro para o download.

Obs: O ports para FreeBSD pode ser acessado AQUI.

Após o download, descompacte o arquivo:

#tar -zxvf modsecurity-apache_2.1.3.tar.gz

Dentro de seu diretório, existe o arquivo a pasta apache2. Dentro dela existe o arquivo Makefile. Abra-o em seu editor de textos favoritos e edite as seguintes linhas:

top_dir

-> Mude o diretório para o diretório onde foi instalado o seu Apache.

INCLUDES

-> Mude a para a pasta onde está instalado a libxml2 na sua máquina.

Em seguida compile tudo com o comando:

# make

E instale com:

# make install

Em seguida abra o arquivo httpd.conf (o arquivo de configuração do seu apache) no seu editor de textos favorito e insira as seguintes linhas:

LoadFile /usr/local/lib/libxml2.so

LoadModule security2_module modules/mod_security2.so

Agora vem a parte de configuração do mod_security que consiste em adicionar as regras que ele aplicará ao seu site. Essa parte é mais complexa (você achou complicado até agora?) pois envolve muito mais conhecimento de expressões regulares e php. Como não sou um profundo conhecedor dessa área ainda, colocarei alguns links para que você faça o que quiser, ficando a seu critério colocar as regras:

http://www.onlamp.com/pub/a/apache/2003/11/26/mod_security.html

instalando mod_security

http://www.securityfocus.com/infocus/1739

http://www.gotroot.com/mod_security+rules

(O segundo link acompanha um tutorial de como instalar o mod_security versao 1.9.4)

Após a inserção do código propriamente dito do mod_security inicie seu servidor apache e você terá seu apache + php + mod_security rodando.

Lembre-se que isso não o livrará de todos os perigos que rondam a internet. Isso poderá te salvar de uma mínima parcela de problemas que um site grande enfrenta durante sua vida online, e é minimizando os problemas que você terá menos dor de cabeça.

Dúvidas? Críticas? Sugestões? Coisas erradas? Deixa um comentário! 😀

(Fonte)

Configuration Mania: Tunnando seu Firefox

novembro 8, 2007

Ja que planejo fazer desse blog um portal com informações também para a área de Informática em geral, resolvi começar com um post simples falando de uma extensão para o navegador Firefox.

Com isso, resolvi postar sobre uma extensão em particular que encontrei (muita gente ja usa, ou está cansado de ver, mas para quem nunca usou, vale a pena).

Obs: Todas essas alterações podem ser feitas abrindo uma nova aba no firefox, e na barra de endereços digitar: about:config

Mas com esse utilitário fica fácil mudar várias das opções que nos é dada pelo mesmo about:config já citado.

–> Configuration Mania <–

Ele nos da uma interface gráfica (uma janela) para que possamos alterar várias variáveis que temos no about:config, mas com uma visualização fácil, rápida, prática e mais intuitiva.

Agora fica a critério do freguês mudar seu firefox 🙂

Procurando pelo google não será difícil encontrar dicas sobre como mudar o firefox para melhorá-lo.